Tanie wideo na komórkę

8 grudnia 2006, 12:05Chiński gigant elektroniczny, firma Huawei, poinformowała o udanych testach transmisji wideo, które wykonano za pośrednictwem istniejących sieci telefonii komórkowych. Chińczycy wykorzystali europejską sieć GSM i udało im się uzyskać transfer danych rzędu 3,6 megabita na sekundę.

Parkometr uchroni przed mandatem

7 sierpnia 2007, 10:47Firma Photo Violation Technologies jest producentem parkometrów, które pozwalają kierowcom uniknąć mandatów za nieopłacenie miejsca parkingowego. Urządzenie PhotoViolationMeter (PVM) to parkometr wyposażony w funkcję powiadamiania kierowcy, że kończy się opłacony czas parkowania.

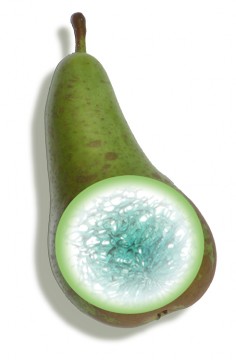

Owoce w 3D

10 lipca 2008, 16:01W jabłkach i gruszkach występują maleńkie kanaliki powietrzne, które pozwalają im oddychać. To one umożliwiają dostarczanie tlenu i decydują o tym, czy owoce są zdrowe. Badaczom z dwóch jednostek badawczych, Uniwersytetu Katolickiego w Leuven i European Synchrotron Radiation Facility (ESRF), po raz pierwszy udało się je zwizualizować i w ten sposób potwierdzić ich istnienie (Plant Physiology).

Zarazili sieci energetyczne

9 kwietnia 2009, 10:22Amerykański kontrwywiad alarmuje, że zagraniczni szpiedzy od lat penetrują sieci energetyczne i instalują w nich szkodliwe oprogramowanie. O działalność taką podejrzewane są Rosja i Chiny.

Rekordowe Pi

6 stycznia 2010, 12:19Francuz Fabrice Bellard poinformował o pobiciu rekordu świata w dokładności wyliczenia liczby pi. Obliczył on ją z niezwykłą precyzją 2,7 biliona miejsc po przecinku. Dotychczasowy rekord - 2,5 biliona miejsc po przecinku - należał do superkomputera T2K Open który w momencie jego pobicia (sierpień 2009), był 47. najpotężniejszym komputerem na świecie.

Komputerowy wzrok bliski ludzkiemu

17 września 2010, 11:29Na Yale University powstał superkomputer, który potrafi przetwarzać informacje wizualne znacznie szybciej, niż dotychczas stosowane maszyny. Jego twórca, Eugenio Culurciello uważa, że NeuFlow będzie pewnego dnia w stanie kierować samochodem, gdyż sprawnie rozpozna na drodze ludzi, zwierzęta, pojazdy, drzewa i inne przeszkody.

Internet - zewnętrzny dysk twardy ludzkości

15 lipca 2011, 21:01Opublikowane w magazynie Science badania sugerują, że internet zmienił sposób, w jaki zapamiętujemy informacje. Przestajemy pamiętać konkretne szczegóły, zapamiętujemy za to witryny, gdzie możemy te szczegóły znaleźć

ESA straciła kontakt z najważniejszym satelitą

13 kwietnia 2012, 09:22Europejska Agencja Kosmiczna (ESA) straciła kontakt ze swoim najważniejszym satelitą służącym do obserwacji Ziemi, Envisatem. W niedzielę, 8 kwietnia, ośmiotonowe urządzenie zamilkło i dotychczas nie udało się nawiązać z nim połączenia.

NSA automatyzuje sieć

12 sierpnia 2013, 09:35NSA oznajmiła, że zwolni 90% pracujących w agencji administratorów sieci. Ich zadania przejmą automatyczne systemy, które będą zarządzały infrastrukturą IT. Dyrektor NSA, generał Keith Alexander, oświadczył, że poprawi to bezpieczeństwo i przyspieszy działanie sieci wewnątrznej

Pół roku atakowali sieć Tor

1 sierpnia 2014, 09:28Przedstawiciele Tor Project ostrzegli, że nieznani sprawcy mogli zdobyć przynajmniej część informacji pozwalających na zidentyfikowanie użytkowników sieci Tor. Na początku lipca odkryto i zlikwidowano atak na Tor. Wiadomo, że trwał on od końca stycznia. Atakujący uruchomili rutery, przez które przechodził ruch i go nadzorowali. Rutery te zostały już odłączone, a Tor Projekt wprowadził poprawki do kodu, by uniemożliwić przeprowadzenie takiego ataku w przyszłości.